งานระบบเครือข่ายและบริการอินเทอร์เน็ต ขอเชิญชวนอาจารย์ บุคลากร และนักศึกษา เข้าใช้งานระบบ VPN (Virtual Private Network) การใช้งานระบบอินเทอร์เน็ตจากภายนอกมหาวิทยาลัย เสมือนการใช้งานระบบอินเทอร์เน็ตภายในมหาวิทยาลัย

เครือข่ายส่วนตัวเสมือน VPN (Virtual Private Network)

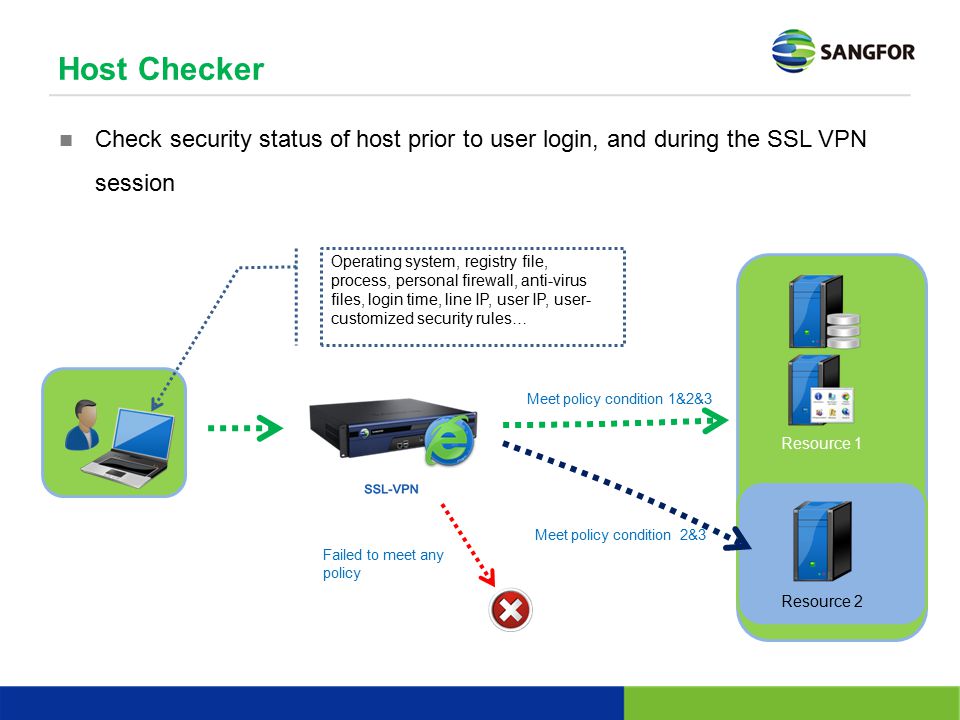

VPN หรือ Virtual Private Network หมายถึง เครือข่ายเสมือนส่วนตัว ที่ทำงานโดยใช้ โครงสร้างของ เครือข่ายสาธารณะ หรืออาจจะวิ่งบน เครือข่ายไอพีก็ได้ แต่ยังสามารถ คงความเป็นเครือข่ายเฉพาะ ขององค์กรได้ ด้วยการ เข้ารหัสแพ็กเก็ตก่อนส่ง เพื่อให้ข้อมูล มีความปลอดภัยมากขึ้น

การเข้ารหัสแพ็กเก็ต เพื่อทำให้ข้อมูล มีความปลอดภัยนั้น ก็มีอยู่หลายกลไกด้วยกัน ซึ่งวิธีเข้ารหัสข้อมูล (encryption) จะทำกันที่เลเยอร์ 2 คือ Data Link Layer แต่ปัจจุบัน มีการเข้ารหัสใน IP Layer โดยมักใช้เทคโนโลยี IPSec (IP Security)

ปกติแล้ว VPN ถูกนำมาใช้กับองค์กรขนาดใหญ่ ที่มีสาขาอยู่ตามที่ต่างๆ และต้องการ ต่อเชื่อมเข้าหากัน โดยยังคงสามารถ รักษาเครือข่ายให้ใช้ได้เฉพาะ คนภายในองค์กร หรือคนที่เกี่ยวข้องด้วย เช่น ลูกค้า, ซัพพลายเออร์ เป็นต้น

นอกจากนี้แล้ว กลไกในการสร้างโครงข่าย VPN อีกประเภทหนึ่ง คือ MPLS (Multiprotocal Label Switch) เป็นวิธีในการส่งแพ็กเก็ต โดยการใส่ label ที่ส่วนหัว ของข้อความ และค่อยเข้ารหัสข้อมูล จากนั้น จึงส่งไปยังจุดหมายปลายทาง เมื่อถึงปลายทาง ก็จะถอดรหัสที่ส่วนหัวออก วิธีการนี้ ช่วยให้ผู้วางระบบเครือข่าย สามารถแบ่ง Virtual LAN เป็นวงย่อย ให้เป็น เครือข่ายเดียวกันได้

ประโยชน์ที่ได้รับจาก VPN

- ประโยชน์ของ การติดตั้งเครือข่ายแบบ VPN จะช่วยองค์กร ประหยัดค่าใช้จ่าย เพราะไม่ว่าผู้ใช้องค์กร จะอยู่ที่ใดในโลก ก็สามารถเข้าถึง เครือข่าย VPN ของตนได้ โดยการต่อเชื่อม เข้ากับ ผู้ให้บริการท้องถิ่นนั้นๆ ทำให้ช่วยลด ค่าใช้จ่าย ในการติดต่อสื่อสาร และสามารถ ลดค่าใช้จ่ายในส่วนของ การดูแลรักษาระบบอีกด้วย

- ระบบเครือข่าย VPN ยังสามารถ ให้ความคล่องตัว ในการเปลี่ยนแปลง เช่น การขยายเครือข่าย ในอนาคต นอกจากนี้แล้ว ในแง่ของ ผู้ให้บริการอินเทอร์เน็ต การออกบริการ VPN ก็เป็นอีกทางเลือกหนึ่ง ที่ช่วยให้ ลูกค้าของไอเอสพี ประหยัดค่าใช้จ่าย และสะดวกสบายมากขึ้น

ระบบ VPN ผ่าน Easy Connect

**ผู้ใช้งานต้องทำการเชื่อมต่ออินเทอร์เน็ตภายนอกมหาวิทยาลัยแม่โจ้เท่านั้น (ใช้งานจากที่บ้านหรือผ่านเครือข่ายโทรศัพท์มือถือ**

**หากเชื่อมต่อระบบเครือข่ายภายในมหาวิทยาลัยแม่โจ้ ไม่ต้องใช้งานระบบ VPN**

ระบบปฏิบัติการ Windows สามารถ Download โปรแกรม ได้ที่นี่ EasyConnect

ระบบปฏิบัติการ MAC สามารถ Download โปรแกรม ได้ที่นี่ EasyConnect

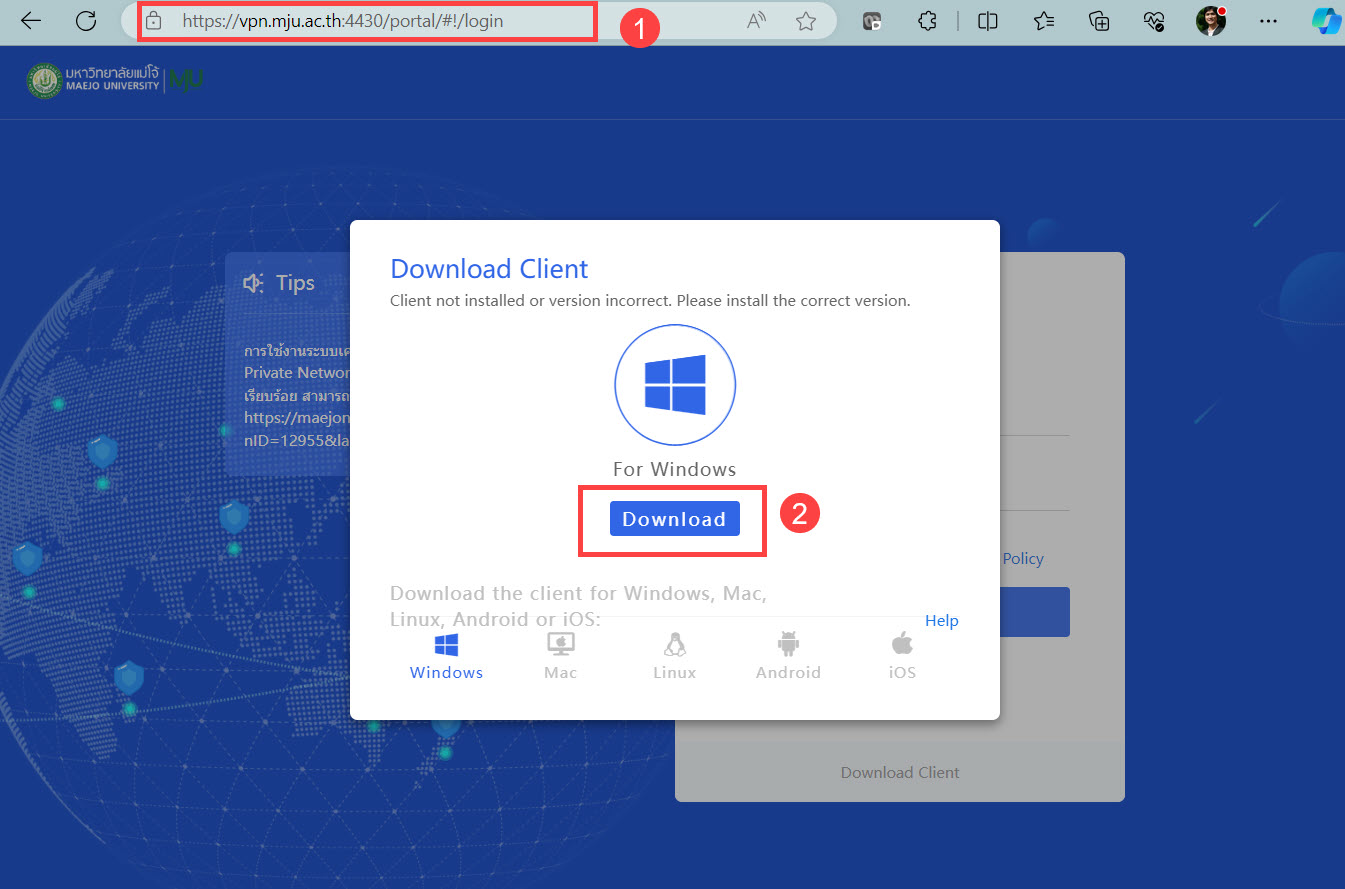

1. เข้าใช้งานโปรแกรมผ่าน Web Browser พิมพ์ https://vpn.mju.ac.th:4430 ทำการ Download โปรแกรม

2. เมื่อ Download โปรแกรมเสร็จแล้ว ทำการ Double Click ที่โปรแกรม

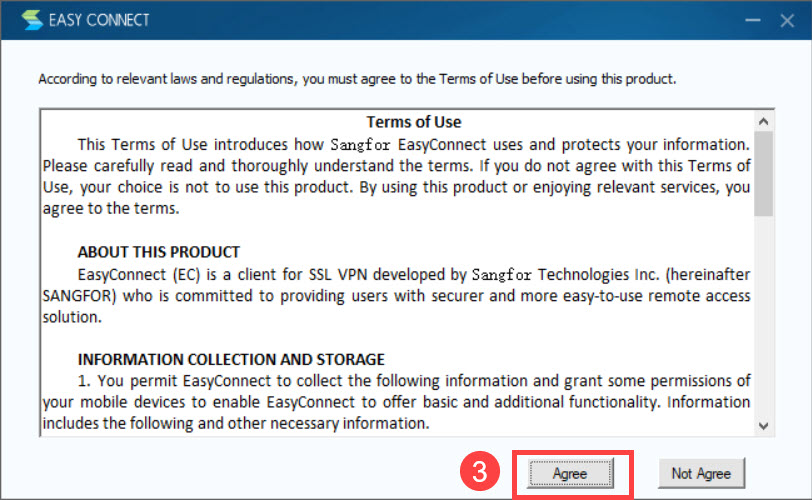

3. กด Agree เพื่อติดตั้งโปรแกรม

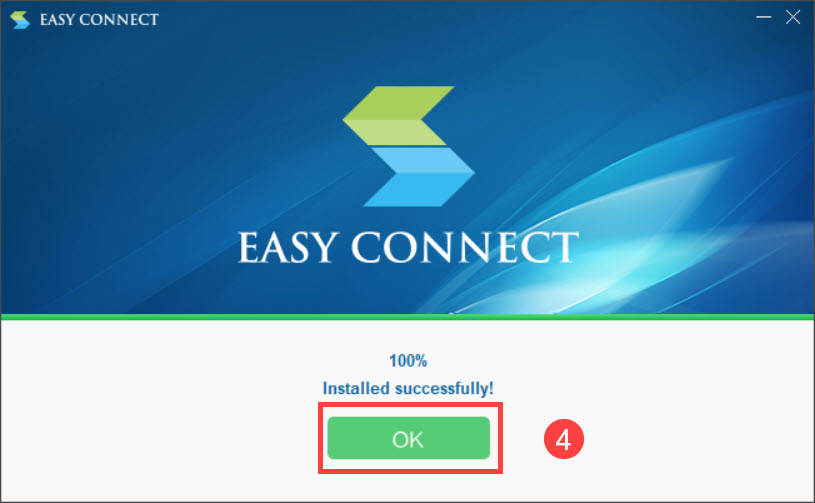

4. ติดตั้งโปรแกรมจนเสร็จ 100% แล้วกด OK

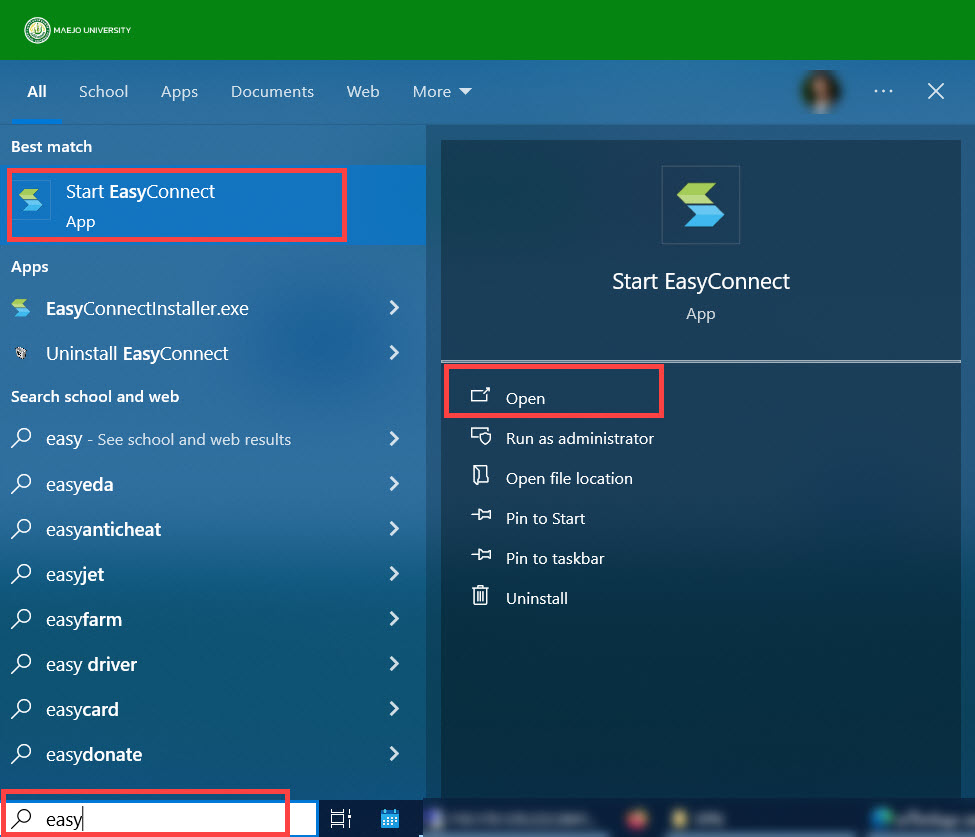

5. เข้าโปรแกรม Easy Connect  ผ่านหน้าจอ Desktop หรือหากไม่พบ icon ดังกล่าว ให้ทำการพิมพ์ easy ที่ช่อง Search ทำการ Open โปรแกรม

ผ่านหน้าจอ Desktop หรือหากไม่พบ icon ดังกล่าว ให้ทำการพิมพ์ easy ที่ช่อง Search ทำการ Open โปรแกรม

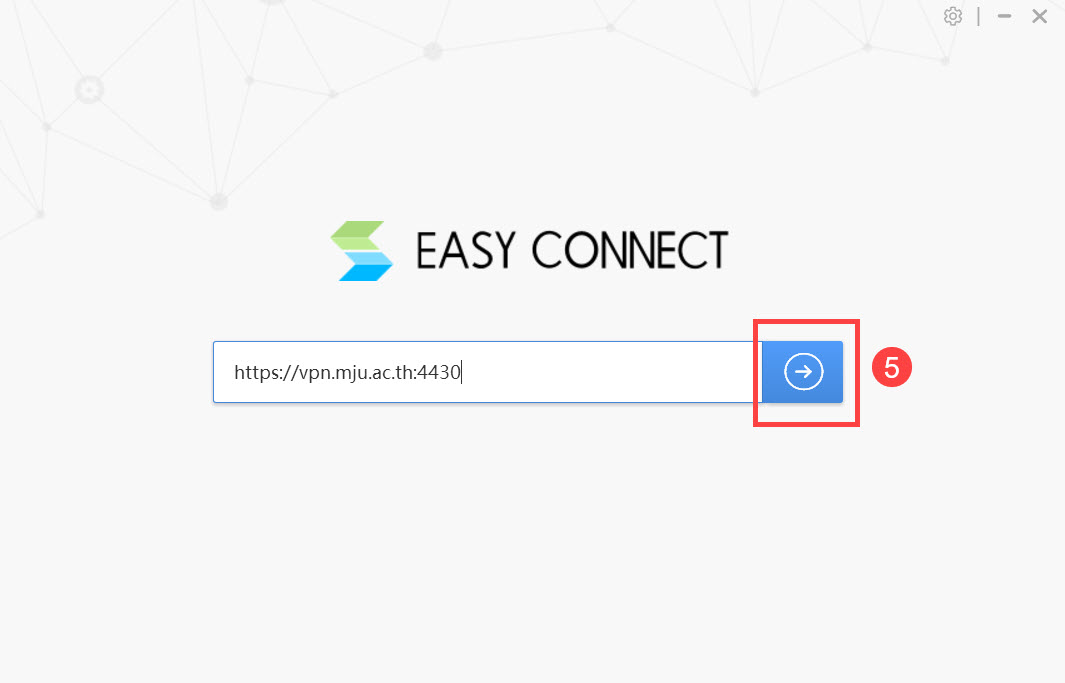

6. พิมพ์ https://vpn.mju.ac.th:4430 กด Connect

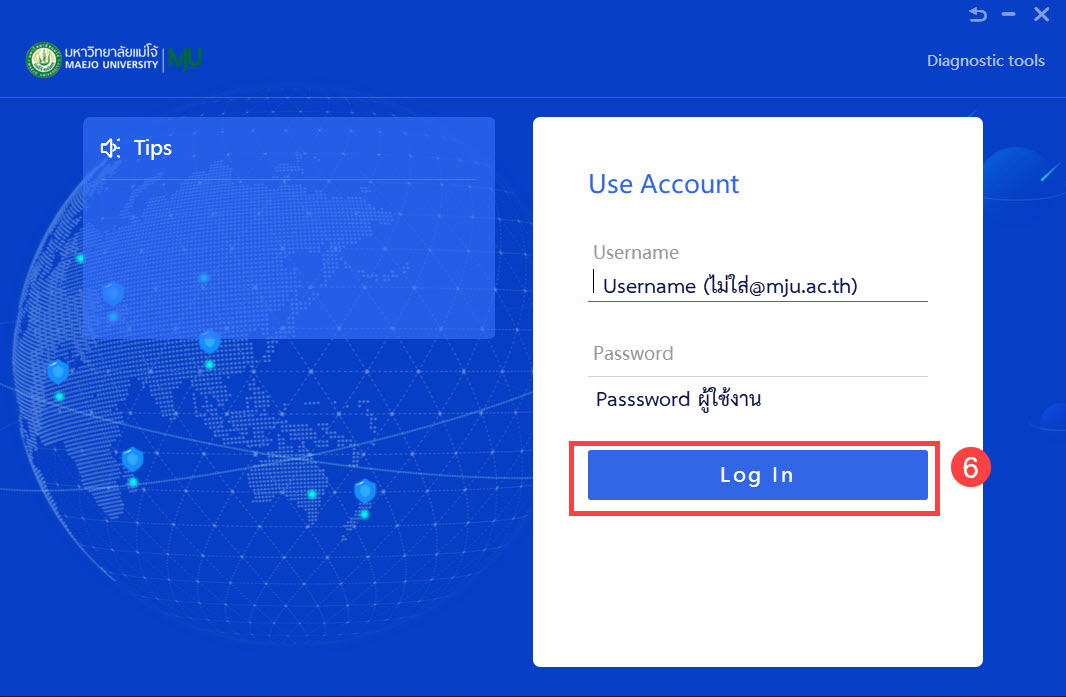

7. ใส่ Username และ Password ของผู้ใช้งาน แล้วกด Log In

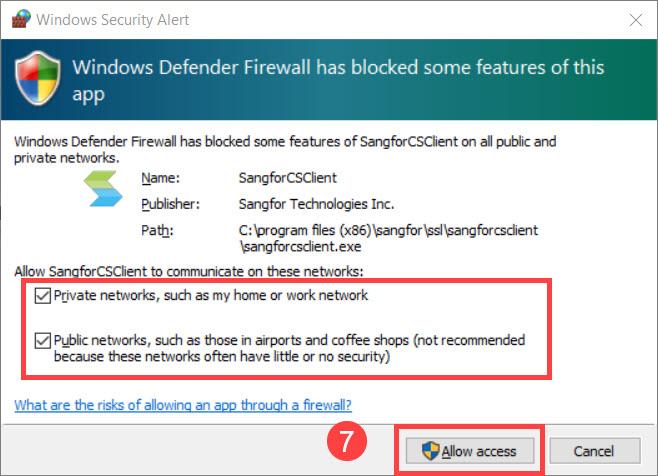

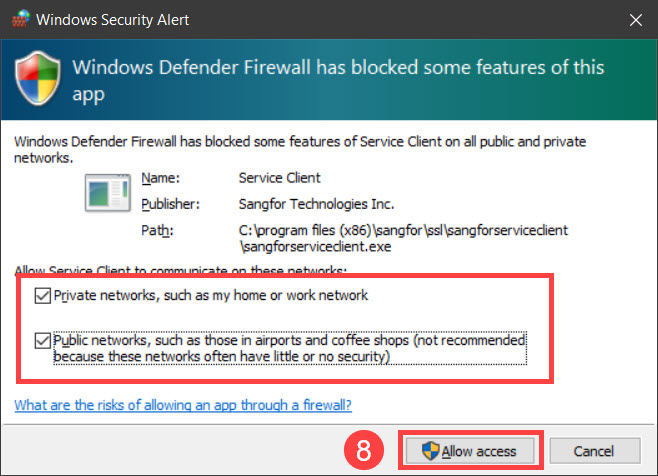

8. ระบบแจ้งเตือน Firewall เครื่องคอมพิวเตอร์ ทำการเลือก Private networks และ Public networks แล้วกด Allow access

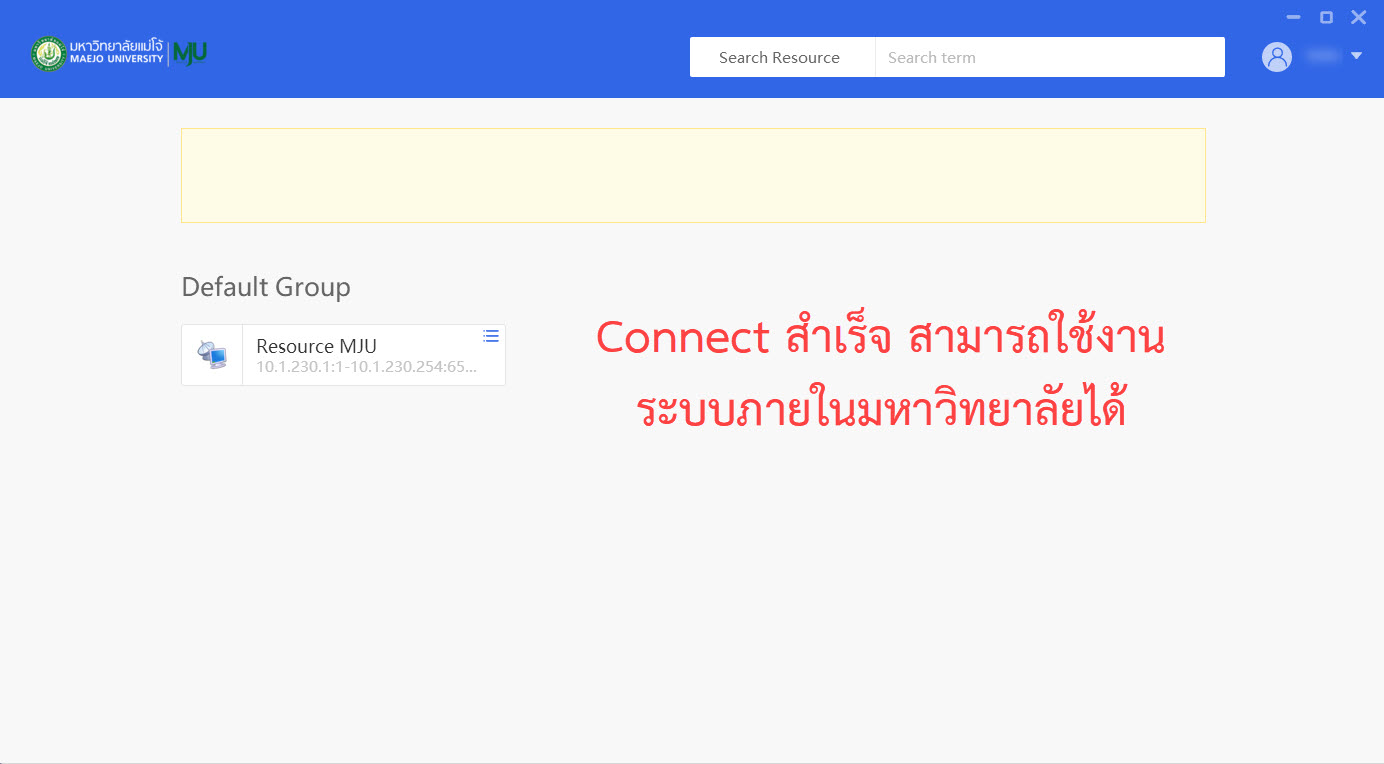

9. ระบบ VPN เชื่อมต่อสำเร็จ จะเข้าหน้าจอ ดังภาพ ผู้ใช้งานสามารถใช้งานระบบต่างๆ ภายในมหาวิทยาลัยได้

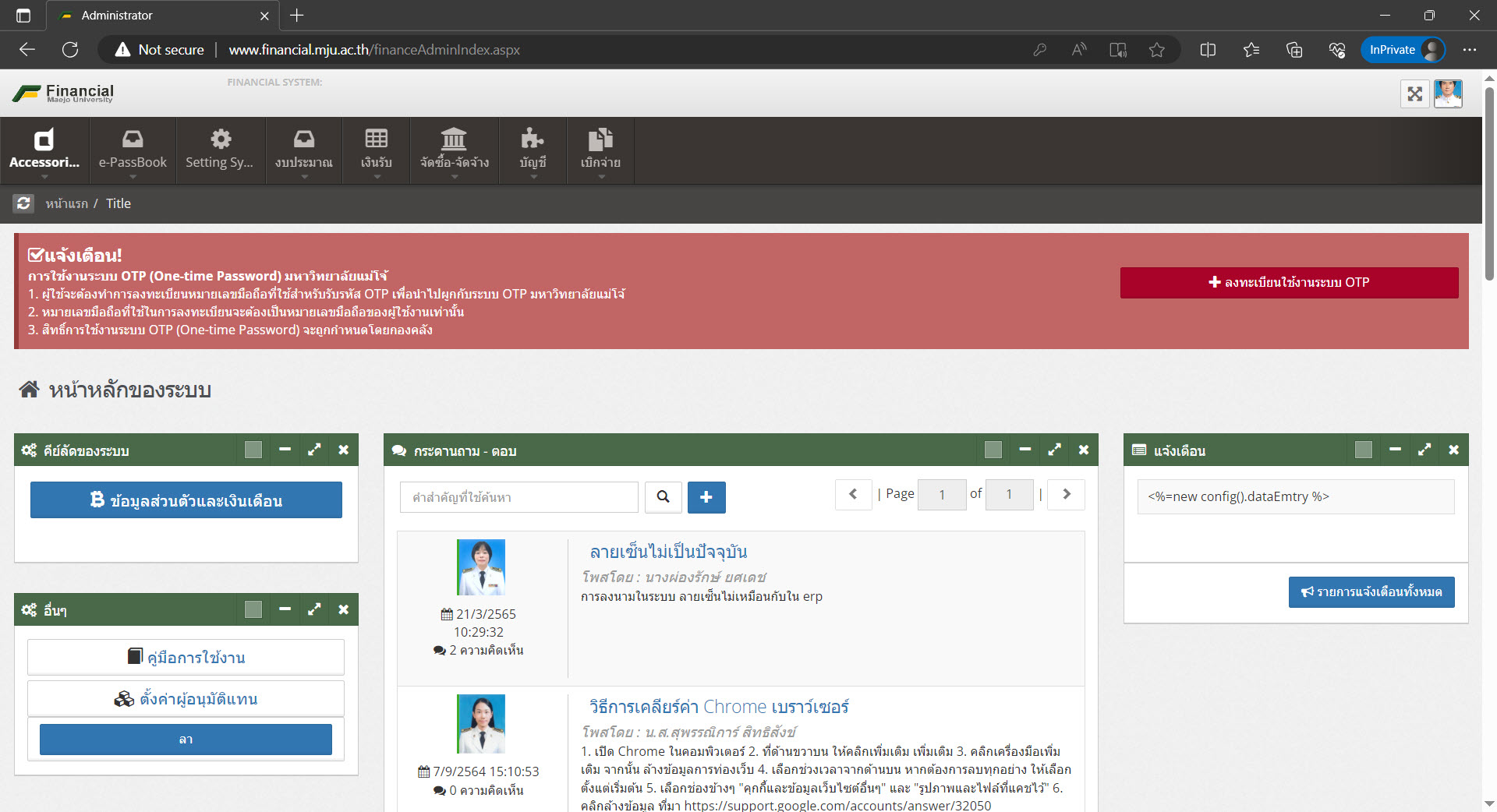

10. เข้าใช้งานระบบการเงินการคลัง จากภายนอกมหาวิทยาลัยได้ http://www.financial.mju.ac.th/

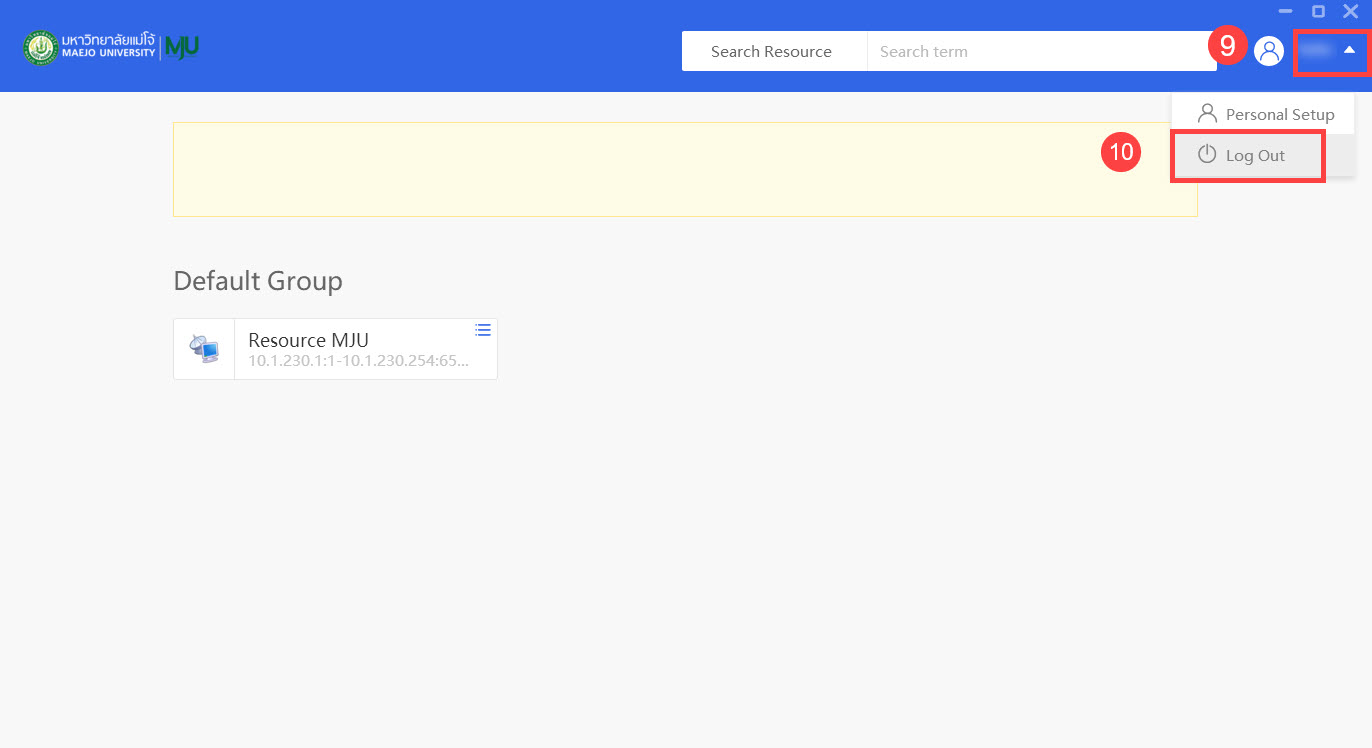

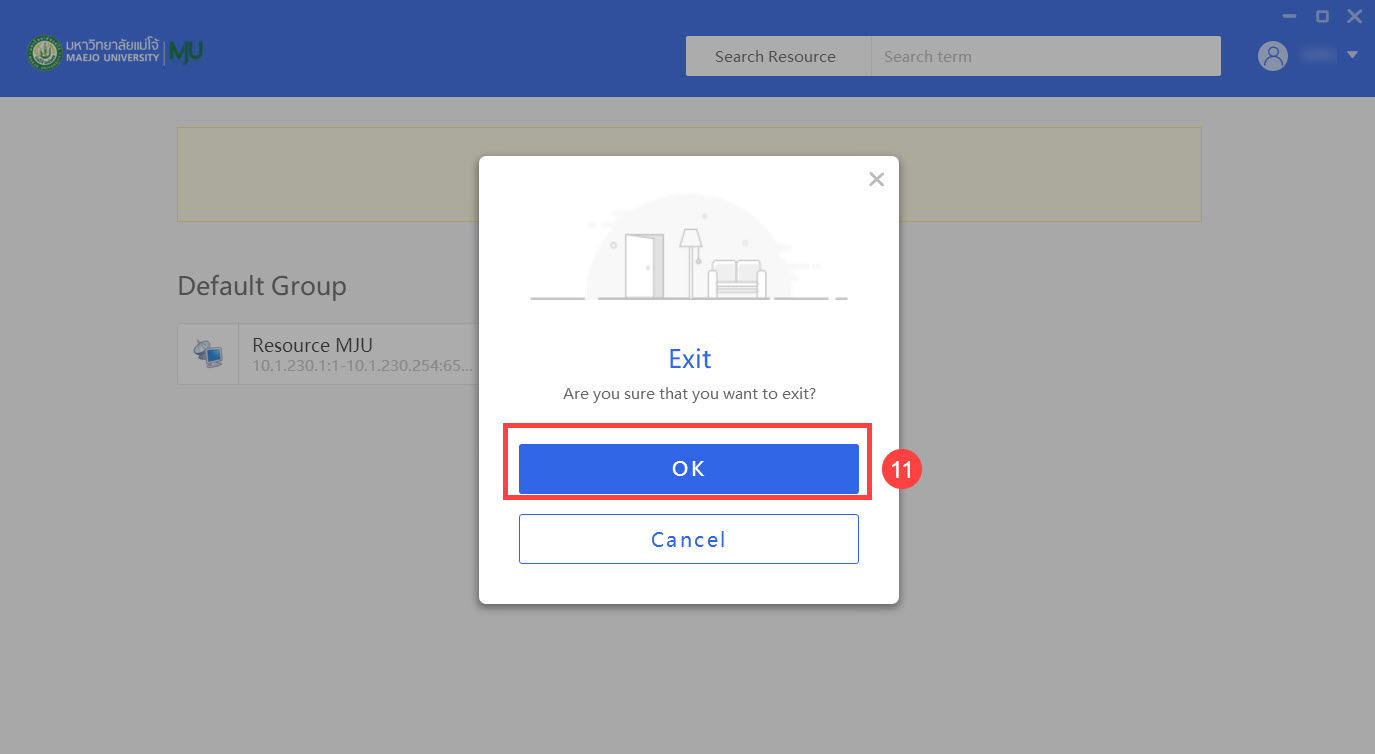

11. หากไม่ต้องการใช้งานระบบ VPN ให้ผู้ใช้งานทำการ Log Out

12. กด Exit เป็นการสิ้นสุดการใช้งานระบบ VPN

การใช้งานระบบ VPN ผ่านโทรศัพท์มือถือ

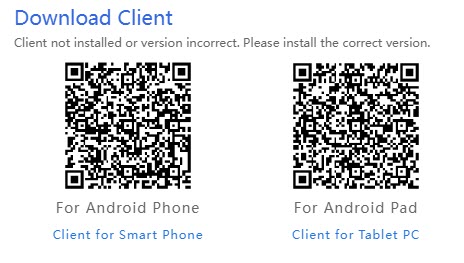

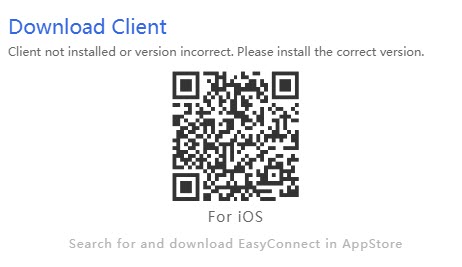

ผู้ใช้งานต้องทำการติดตั้ง Application EasyConnect ทั้งระบบปฏิบัติการ iOS หรือ Android ก่อนเข้าใช้งาน

ระบบปฏิบัติการ Android

ระบบปฏิบัติการ iOS

พิมพ์ https://vpn.mju.ac.th:4430 กด Connect ใส่ Username และ Password จึงสามารถเข้าใช้งานได้

** หากมีปัญหาการใช้งาน สามารถแจ้งได้ที่ Line Official กองเทคโนโลยีดิจิทัล LineID: https://lin.ee/gZStlIx **